今年7月13日早上七点多钟,家住广东省深圳市龙岗区的刘蕾从睡梦中醒来。起床之后,她拿起手机却发现有几条未读短信,当她仔细看这几条短信的时候,吃惊不小。这是几条银行扣款的短信,每条短信的扣款金额从900到一万元不等。

刘蕾赶忙叫醒丈夫万永,询问他是否使用自己的手机购物。相关消费记录显示,当天早上5点57分,他们有一笔927元的消费记录,当天早上6点41分,他们有一笔10000元的消费记录。蹊跷的是,银行卡和手机都没有离身,这几笔消费又是怎么回事呢?

刘蕾回忆,收到扣款短信前不久,她还收到了一条开通支付宝功能的验证码。随后,多条手机短信显示,有人利用她的手机号,在她的名下多注册了一个网上支付平台账号。那么,这又是怎么回事呢?实际上,有着类似经历的人不止刘蕾一个。家住深圳市南山区的唐雄(化名),也是其中之一。

如果说,只有一个人出现了这样的情况,有可能是意外,但是,接二连三有人报警,让深圳警方意识到这件事情并不是偶然。民警经过初步调查,这是一种新型犯罪。犯罪嫌疑人在全国范围内多个省份,都有作案嫌疑。

警方介绍,和之前类似的案件相比,这一系列案件更加隐蔽,犯罪嫌疑人可以神不知鬼不觉的得手。过去我们防范银行卡盗刷,只要不提供密码或者验证码就可以了。可现在看来,这一切在这种新型的盗刷银行卡技术前,似乎都不管用。这听上去是不是让人有些毛骨悚然呢?

今年8月1日,一个名叫“独钓寒江雪”的网友在网上发帖称,自己的手机在凌晨,一直收到各种短信100多条,随后发现支付宝关联银行卡的钱都被转走了。此帖引发了全国网友的关注,有的网友称自己也有类似的经历;有的网友则称这是谣言。但是警方随后发布了消息,这些并不是谣言而是真实存在。掌握了充分的证据之后,深圳警方锁定了一个犯罪团伙。

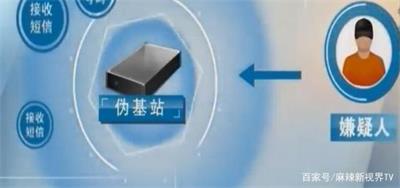

民警发现该团伙成员分工明确,有操作伪基站等设备作案的,也有专门负责洗钱的。团伙成员分散居住,分布在深圳和湖北、福建等全国多个省市。在摸清犯罪团伙成员组织架构、人员构成和作案流程以后,深圳警方展开了收网行动。民警缴获伪基站等作案工具6套,笔记本电脑10台,手机30余部,涉案金额达到数百万元。

警方介绍,犯罪嫌疑人利用手机传统的2G信号中的漏洞,实现不接触受害人手机,就能获得其手机所接收到的验证短信。如今,不少网站都是使用短信验证码登录,不法分子首先通过伪基站,获取到一定范围内潜在的手机号码,在利用GSM嗅探技术,来窥探用户短信中的验证码信息,以便他们完成密码重置、身份验证等步骤。据犯罪嫌疑人交代,这种方式虽然听上去很先进,但是成功率并不算高。

谭小培(化名)今年30岁,广东省惠州市人,是犯罪团伙的技术成员之一。据他交代,他拦截用户短信的设备,就是一个其貌不扬的黑盒子,名字叫做“嗅探器”。据专业人士介绍,类似的技术在他们看来,本身并不像网友传言的那样可怕。

周正(化名),深圳腾讯公司的技术人员,在警方侦破此案的时候,他曾经提供过相关的技术支持。他分析说,这种技术只能破解2G网络,而面对4G网络无能为力。在拦截了用户的手机短信之后,这只是犯罪嫌疑人的第一步,接下来他们会用一系列的技术手段,来获取用户的相关信息。这也就是为什么,犯罪嫌疑人往往会选择在凌晨时分下手。因为这个时候用户往往已经入睡,防范意识相对比较弱。

今年30岁的谭小培,目前被警方控制。据调查,他从小到大都是班上的尖子生,大学时对电子通信产生了极大的兴趣。今年年初,谭小培在一些技术交流群里,看到有人发布关于短信验证码拦截这方面的信息,顿时就来了兴趣,购买了一套设备。在购买了设备之后,谭小培先是弄懂了其中的原理,并且还找来了一部旧手机做了实验。

随着研究的深入,谭小培发现,利用自己掌握的技术很容易获取用户手机短信的内容。话虽这么说,但是谭小培所在的技术群里,总会有人炫耀利用这个技术得到多少钱,久而久之他也蠢蠢欲动。在谭小培第一次得逞之后,欲望之门被打开,就再也控制不住了。

经过一个多月的缜密侦查,深圳警方辗转四省六市,打掉了一个盗刷银行卡的犯罪团伙。目前这是全国范围内此类案件中,涉案人数和金额最大的犯罪团伙。在律师看来,谭小培等人的行为,看似是在研究技术,但实际上已经触犯了相关法律法规。

专家提醒,此类盗刷银行卡的行为看似可怕,但并非不可防范。只要严守自己的个人信息,在使用支付软件和银行的APP的时候,除了短信验证码,还可以进行语音验证、人脸验证、指纹验证等诸多二次验证的机制,就可以更好地保护个人的财产安全。